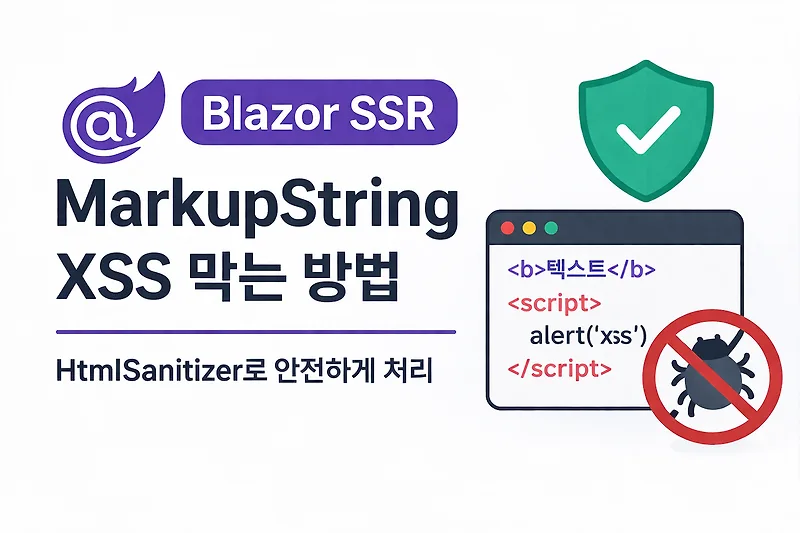

Blazor SSR 환경에서 MarkupString을 사용하여 HTML을 그대로 출력할 때 발생할 수 있는 XSS(크로스 사이트 스크립팅) 공격을 효과적으로 방어하는 방법을 찾고 계신다면, 이 내용을 주목해 주세요. 안전한 웹 애플리케이션 개발은 필수입니다.

Blazor SSR MarkupString XSS 공격 원리 및 위험성

Blazor SSR에서 `MarkupString`은 HTML 태그를 그대로 렌더링하여 동적인 콘텐츠를 표시하는 데 유용합니다. 예를 들어, 사용자 입력이나 데이터베이스에서 가져온 텍스트에 굵은 글씨(``)와 같은 HTML 서식을 적용하고 싶을 때 `MarkupString`을 사용합니다. 하지만 이 기능은 악의적인 스크립트 삽입에 취약할 수 있습니다. 만약 사용자 입력값에 ``와 같은 악성 스크립트가 포함되어 있고, 이를 `MarkupString`으로 그대로 출력한다면, 해당 스크립트가 브라우저에서 실행되어 심각한 보안 문제를 야기할 수 있습니다. 이를 바로 XSS 공격이라고 하며, 사용자의 정보를 탈취하거나 웹사이트를 변조하는 데 악용될 수 있습니다.

이러한 XSS 공격은 사용자의 브라우저에서 악성 스크립트를 실행시켜 쿠키 탈취, 세션 하이재킹, 피싱 페이지로 리디렉션 등 다양한 피해를 발생시킬 수 있습니다. 따라서 Blazor SSR에서 `MarkupString`을 사용할 때는 반드시 이러한 위험을 인지하고 적절한 보안 조치를 취해야 합니다.

HtmlSanitizer를 이용한 Blazor SSR XSS 방어 방법

Blazor SSR에서 `MarkupString`을 안전하게 사용하기 위한 가장 효과적인 방법 중 하나는 `HtmlSanitizer` 라이브러리를 활용하는 것입니다. 이 라이브러리는 HTML 문자열에서 잠재적으로 위험한 스크립트나 태그를 제거하여 안전한 HTML만 남겨줍니다. 먼저, NuGet 패키지 관리자를 통해 `Ganss.Xss` 패키지를 프로젝트에 추가해야 합니다. 설치 후, 컴포넌트의 `OnInitialized` 메서드 등에서 `HtmlSanitizer` 인스턴스를 생성하고, `Sanitize` 메서드를 사용하여 사용자 입력값이나 DB에서 가져온 HTML 문자열을 처리합니다. 예를 들어, ``와 같은 스크립트가 포함된 문자열을 `Sanitize` 메서드로 처리하면, 해당 스크립트 태그는 제거되고 `텍스트`와 같이 안전한 HTML만 반환됩니다. 이 안전해진 HTML을 `MarkupString`으로 변환하여 렌더링하면 XSS 공격을 효과적으로 방어할 수 있습니다.

실제로 `HtmlSanitizer`를 사용하면 `